Qzone

Qzone

微博

微博

微信

微信

简介:多维度发现安全风险,长时间溯源取证分析

讲一个恐怖故事:在HW场景中,防守方的业务系统被攻破了。

还有“翻盘”的机会吗?别担心,当然有!

防守方如果能在短时间内定位问题,并给出证据链和分析过程,反而能大大加分!

那么,要如何抓住这个机会,对攻击者追踪溯源呢?让我如此这般说给你听。

全流量回溯取证,发现网络流量中的“暗潮”

追踪溯源对防守方提出了更高要求,除了必要的网络边界安全设备和防护系统,还需要全流量回溯取证技术,从网络流量中快速发现并定位异常行为,还原完整的攻击过程,让安全运维人员有的放矢,及时分析获取攻击者定位和攻击手段。

安博通网络流量安全分析系统基于全流量回溯取证技术,将安全探针分布式部署在网络的关键节点,实现对网络通讯数据包的高性能实时分析。

系统采集网络数据流量并进行全包存储,通过数据挖掘、结构化数据处理、可视化呈现,实现网络数据的实时可视分析、流量回溯分析、流量异常分析和数字取证,快速定位异常行为,大幅提升关键业务保障力度和问题处置效率。

实践出真知,三步实现“后发制敌”

光说不练假把式,只有又说又练的才是真把式。在HW演练中,某银行就用实践得出了真知。

该银行的门户网站被红方攻击,出现内网大量主机资源过高甚至耗尽、网站大面积无法访问等情况。

旁路部署的安博通网络流量安全分析系统,立即对相关流量镜像展开检测。

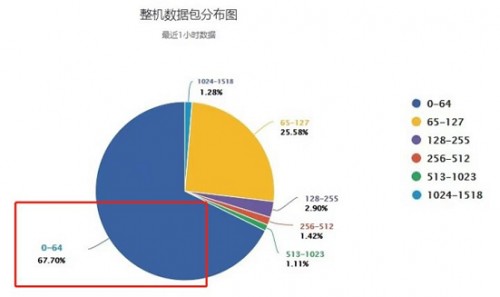

Step 1 正常/故障流量采样对比:业务正常时,大包占比高,多为本地IP访问,各项指标较常规;业务故障时,流量中0-64字节报文极多,1000字节以上报文的占比约为1% 。

同时,还发现了大量境外IP。

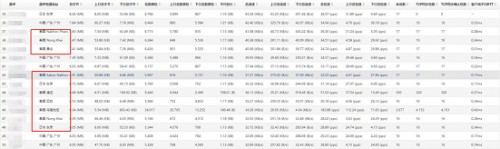

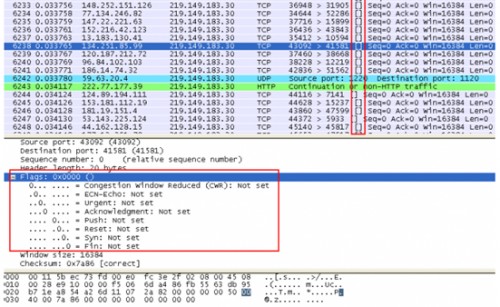

Step 2 深入分析,得出结论:境外IP地址对互联网地址发送了大量TCP同步包(SYN),频率极高,且其中带有填充数据。SYN数据包是TCP建立连接时使用的握手同步数据包,不应存在任何应用层数据。但分析发现该数据包中有HTTP数据,内容全部为0,明显为伪造数据包。

基本可以判定,门户网站服务器感染恶意程序,对互联网地址进行大流量DOS攻击。

Step 3 全流量回溯取证:通过数据库抓取400w+疑似攻击的境外IP,经过流量分析,对比正常/故障时段的网络流量、数据包大小、报文详细载荷等,成功反查到攻击方的具体行为,回溯DDoS攻击的完整过程,并输出有效、可关联的证据链条。

多维度发现安全风险,长时间溯源取证分析,安博通网络流量安全分析系统只需三步,就可以帮助用户“后发制敌”。

除HW场景外,系统还适用于网络性能管理场景,例如面向业务、网络和用户的流量性能监控分析,以及网络业务故障的界面判定与问题定位等。挖掘网络流量中的宝藏,让数据创造更多价值!